忙しい人向けまとめ」

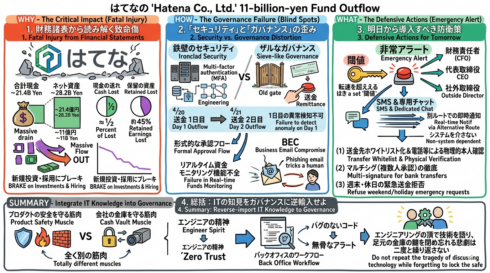

🐾 何が起きた? はてなが偽メール詐欺(BEC)で最大11億円を流出。手元現金の約半分が消えた。

🐾 なぜIT企業が? 技術セキュリティは鉄壁でも、お金を動かす「バックオフィス」はアナログで属人的。

🐾 どう防ぐ? ①送金アラート設定 ②ホワイトリスト化 ③マルチシグ承認 ④週末送金は原則拒否

🐾 世界の被害規模 FBI報告:2024年BEC被害は世界で約4,150億円。ランサムウェアの49倍!

2026年4月24日、日本のIT業界に衝撃が走った。

はてな、詐欺被害で最大11億円流出 保有現預金は17.8億円、資金繰りに心配も「支障なし」声明

出典:Yahoo!ニュース https://news.yahoo.co.jp/articles/6dc2b89180353da79f5c4bca416d0c8d5a692b19

東証グロース上場の『株式会社はてな』が、古典的な『ビジネスメール詐欺(BEC)』にやられた。

『はてなブックマーク』『はてなブログ』——日本のウェブ文化を牽引してきたエンジニア集団が、なぜ?

この記事では、Yahoo!ニュースの元記事に補完情報を大幅追加して、この事件の全貌と対策を徹底解説する。

■ まず『BEC(ビジネスメール詐欺)』とは何か?

📊 【図版①】BECの仕組み図 (挿入推奨:取引先→偽メール送信→担当者→誤送金→攻撃者口座 のフロー図) 出典:IPA情報処理推進機構 https://www.ipa.go.jp/security/bec/index.html

BECとは Business Email Compromise(ビジネスメール詐欺) の略で、取引先や経営幹部になりすました偽メールを送り、担当者を騙して不正な送金をさせる手口だ。

重要なのは、マルウェア(ウイルス)をまったく使わないという点である。ウイルス対策ソフトも、セキュリティシステムも、何も引っかからない。なぜなら、送られてくるのは「テキストだけのメール」だからだ。

BECの恐ろしい特徴をまとめると:

📧 事前に業務メールを盗み見て、本物そっくりの指示を送ってくる

👤 取引先の名前・担当者名・過去の文面・支払いタイミングまで把握している

🔤 送信元アドレスが正規のものと1文字しか違わない(例:hatena.ne.jp → hatena.ne.jp.com)

📱 近年はメールだけでなく、SNSやビジネスチャット経由の攻撃も急増

🤖 生成AIの普及で、自然な日本語の詐欺メールが急増中

IPAの「情報セキュリティ10大脅威」では2018年以降、BECは9年連続でランクインし続けている。 Cm-net

■ 世界と日本の被害規模——数字が示す「見えない津波」

📊 【図版②】FBI IC3 BEC被害推移グラフ(2019〜2024年) (挿入推奨:FBIインターネット犯罪報告書のグラフ)

米国連邦捜査局(FBI)が発表した「2024年版インターネット犯罪報告書」によると、2024年のサイバー犯罪による被害総額は過去最悪の166億ドル(約2.5兆円)にのぼり、前年比33%増加した。このうちBECによる被害額は約27億7,000万ドル(約4,150億円)に達した。 Cm-net

ランサムウェアが「目立つ犯罪」とするなら、BECは「静かな津波」だ。被害額でいえば、ランサムウェアの実に49倍である。

📊 【図版③】国内上場企業BEC被害一覧表

企業名

被害年

被害額

総資産比

日本航空(JAL)

2017年

約3.8億円

約0.01%

東芝

2022年

約5億円

約0.02%

株式会社はてな

2026年

最大11億円

約31.9%

国内上場企業10社のBEC被害総額(判明分)は約35億円超にのぼる。これはあくまで「公表された」事案だけで、実際には報告されていないケースが大多数とされている。 Qiita

また2023年に日本で検出されたBEC関連メールは、世界全体の約1%にとどまっている。しかし近年は攻撃の質や日本語の自然さが急速に向上しており、日本でも今後さらに被害リスクが高まると見られている。 Cm-net

■ 今回の事件——何がどう起きたのか

📊 【図版④】はてなIR開示資料スクリーンショット 出典:はてなTDnet開示 https://ssl4.eir-parts.net/doc/3930/tdnet/2794871/00.pdf

はてなの適時開示によると、2026年4月21日、取引先銀行から不審な送金が行われているとの連絡があった。確認したところ、4月20日と21日に従業員のアカウントから、はてなの銀行預金口座の資金が外部口座へ送金されていた。当該従業員に確認すると、悪意ある第三者から虚偽の送金指示があり、その指示に従って外部口座への送金を実行したことが判明。従業員は21日の送金完了後、指示が虚偽であることを考え、警察へ連絡したという。 Coki

重要なポイントは3つだ:

2日間にわたる送金(4/20・4/21)——1日目に止まらなかった

従業員自身が気づいて警察に連絡——社内監視システムではなく個人の気づき

誰を装ったか・指示の手段・送金先などの詳細は調査中として非公表

■ 財務諸表から読む「致命傷」の意味

📊 【図版⑤】はてな貸借対照表(BS)の図解 (挿入推奨:IR BANKのデータを棒グラフ化) 出典:IR BANK https://irbank.net/E32141/bs

直近の財務データを見ると、その深刻さがよくわかる:

項目

金額

総資産

34.5億円

現金・預金

21.4億円

純資産

28.2億円

通期営業利益予想

1.4億円

今回の流出額

最大11億円

被害対象額は、通期営業利益予想の約8.1倍に相当する水準である。 Coki

言い換えれば、1年間の利益の8年分以上を2日間で失った計算になる。

JALや東芝のような大企業では、被害額が総資産の0.01〜0.02%だった。はてなは31.9%——これは「事故」ではなく「経営の存続危機」に近い水準だ。

■ なぜ「鉄壁IT企業」が、古典的詐欺に負けたのか

📊 【図版⑥】「技術的セキュリティ」vs「バックオフィス管理」の対比図 (挿入推奨:2つの要塞のイラスト。片方は鉄壁、もう片方に穴が開いている)

ここが今回の事件の本質だ。

多くのIT企業の「セキュリティ」への意識と「バックオフィス管理」への意識のギャップを整理すると:

【技術的セキュリティ(鉄壁)】

✅ 多要素認証(MFA)の徹底

✅ コードレビューの義務化

✅ 脆弱性スキャンの定期実施

✅ ゼロトラストアーキテクチャの導入

【バックオフィス管理(盲点)】

❌ 大口送金が担当者一人の判断で完結

❌ 形式的な承認フロー

❌ リアルタイム資金モニタリングの不在

❌ 新規・海外口座への送金チェックが甘い

メールではなくチャットツール経由という新しい手口では、DMARCなどの従来のメールセキュリティは機能しない。 Qiita

エンジニアリングには「バグは許さない」文化がある。しかしバックオフィスには、誰も気づかなかった「巨大な穴」が開いていた。

■ BECの「5つの手口」を知れば、騙されない

📊 【図版⑦】BEC手口の分類図

BECには主に以下の手口がある:

① 取引先なりすまし型 取引先の口座変更を偽メールで通知。JALの事例がこのタイプ。

② CEO詐欺(ニセ社長)型 経営幹部を装い「至急送金して」と指示。権威に弱い組織の心理を突く。

③ 請求書差し替え型 正規の請求書が届いた直後に「訂正版」と称して偽の請求書を送付。

④ チャットツール経由型(新手口) メールではなくチャットツール経由という新手口で、DMARCなどのメールセキュリティは機能しない。 Qiita

⑤ ディープフェイク音声・映像型(最新手口) AI技術の進歩により、実在の人物そっくりの偽映像や偽音声を生成する「ディープフェイク技術」を悪用し、金銭をだまし取ろうとする新たな詐欺が登場している。従来のメールを使ったなりすましよりもさらに見抜きにくく、信頼関係そのものを偽装する手口として、世界的に被害が拡大している。 Cm-net

■ 明日から導入すべき「4つのアナログ防衛策」

📊 【図版⑧】防衛策フロー図 (挿入推奨:送金フローに対策レイヤーを重ねた図)

高価なセキュリティソフトより先に、まずこれをやってほしい。

A. 銀行口座の『送金閾値アラート』設定

1,000万円以上(または現金保有高の1%以上)の送金指示が発生した際、担当者だけでなくCFO・代表取締役・社外取締役まで、SMSや専用チャットで即時通知が飛ぶ仕組みを作る。

→ これがあれば、2日目の送金は止まった可能性が高い。

B. 送金先口座の『ホワイトリスト化』

新規口座や海外口座への送金には、通常の承認フローに加えて電話による物理的な本人確認を義務化。偽メールのアドレスに返信しても意味がない。必ず「名刺記載の電話番号」に直接電話する。

C. 『マルチシグ(複数人承認)』の徹底

一人のログイン権限で大金が動く状態を、システム的に排除する。暗号通貨の世界では「マルチシグ」(複数の秘密鍵が必要な承認方式)が常識だ。銀行振込にも同じ発想を導入すべきだ。

D. 『週末・休日の緊急送金』は原則拒否

BECメールには「緊急」「至急」「リマインダー」「重要」「早急に」などの言葉が件名に頻繁に登場し、受信者が詐欺の標的にされていることに気づく前に、できるだけ早く行動するように仕向ける。 Cloudflare

詐欺師は必ず確認が甘くなる時間帯——週末、深夜、休日——を狙ってくる。「急ぎの送金依頼は月曜以降」と社内ルールに明記するだけでいい。

■【緊急対応】もし被害に遭ってしまったら——7つの初動手順

📊 【図版⑨】緊急対応フロー図(7ステップ)

被害が発生した場合の初動は以下の通りだ。 Qiita

ステップ

行動

タイミング

STEP 1

送金元の銀行に『組戻し依頼』

1分でも早く!

STEP 2

送金先口座のある銀行に『口座凍結依頼』

即座に

STEP 3

証拠保全(メール・指示内容・送金記録)

削除厳禁

STEP 4

警察に被害届

当日中

STEP 5

サイバー保険・電子的詐欺補償の保険会社に通知

当日中

STEP 6

取引先・関係先へ同様のメールが届いていないか確認

当日中

STEP 7

上場企業は適時開示の要否を確認

弁護士・IR部門と相談

迅速な初動対応が損失を大幅に減らした好例として、ある企業では即座に当局へ通報・送金先口座を凍結し、大部分の資金を回収。詐欺保険も適用した結果、最終損失を大幅に圧縮した事例がある。 Qiita

■ ゼロトラストを、バックオフィスへ「逆輸入」せよ

IT業界には『ゼロトラスト』という概念がある。

「何も信じない。すべて検証する。」

なぜこの発想を、メールの送金指示に適用できなかったのか?

プロダクトのコードには徹底してゼロトラストを適用しながら、なぜバックオフィスの人間関係やメールの指示には「信頼」をそのまま適用してしまったのか。

プロダクトの安全を守ることと、会社の金庫を守ることは——全く別の筋肉と頭脳を使う作業だ。

はてなが技術で積み上げてきたものは本物だ。しかし今回、足元の金庫の鍵を閉め忘れた。

IT業界は今、自らが誇る技術力を『内部統制』の自動化・高度化へと逆輸入すべきフェーズに来ている。

手元の現金の半分が消えてから「捜査に協力している」と声明を出すのは、家が全焼した後に消火器を探すようなものだ。

■ まとめ:今日から1つだけやるとしたら

📊 【図版⑩】4つの防衛策チェックリスト (挿入推奨:チェックボックス付きのインフォグラフィック)

✅ 銀行の「大口送金アラート」を設定する ✅ 新規・海外口座への送金は電話確認を義務化する ✅ 大口送金の複数人承認ルールを作る ✅ 「週末・休日の緊急送金は翌営業日」をルール化する

この4つだけで、11億円は守れた可能性が高い。

特別なソフトも、高いコンサルも要らない。**明日からできる「アナログ護身術」**だ。

📌 元記事(Yahoo!ニュース): https://news.yahoo.co.jp/expert/articles/83b55971d2a2101abccae0b39a7e30e9eecaf503

📌 noteの深掘り考察版: https://note.com/knnkanda/n/n6b829b2ab59f

📌 はてなIR開示資料: https://ssl4.eir-parts.net/doc/3930/tdnet/2794871/00.pdf

📌 IPA BEC対策ページ: https://www.ipa.go.jp/security/bec/index.html

Views: 30